I juni 2010 ble det oppdaget en ny type datavirus. Noen, som ikke har stått offentlig fram, hadde laget det slik at det først og fremst skulle ramme Irans industri og særlig atomprogrammet. Viruset har riktignok også rammet virksomheter i India, Pakistan og andre land. Men først og fremst Iran. Viruset er en meget avansert dataorm.

Viruset er kalt Stuxnet. Mens dataormer vanligvis kommer inn i systemene ved hjelp av internett, har noen spredt dette viruset ved å kopiere det inn i systemene som skal rammes fra en USB-disk. Viruset fikk operere uforstyrret i omtrent et år før det ble oppdaget.

Når disse virus-programmene er kommet inn i en datamaskin, undersøker de hva slags maskin det er – hva den jobber med – og avgjør deretter om det skal angripe eller ikke. Vanlige, sivile maskiner får stort sett være i fred. Det systemet angriper, er systemer som kontrollerer kraftverk, raffinerier, annen industri og lignende.

Hvis viruset finner at det skal gå til angrep, tar det kontroll over systemets SCADA (supervisory control and data aquisition system) og kan ved det sette hele anlegget ut av drift. Stuxnet er ikke et spionasjeverktøy. Det er et krigsvåpen.

Det ser ut for at Stuxnet først og fremst er laget for å kontrollere datasystemer laget av den tyske industrigiganten Siemens. Utstyr fra Siemens, inkludert dataprogrammer, har vært ryggraden i Irans industrielle og militære infrastruktur, også anleggene for atomkraft.

Iran har innrømmet at datasystemene ved atomkraftverket ved Bushehr har brutt sammen, og datoen for at anlegget kunne komme i drift, er utsatt. Det er også meldt at andre anlegg er lammet.

Iran har selvsagt forsøkt å rense opp og få bort viruset. Men det har kommet minst tre nye versjoner av det, så det er ikke så lett.

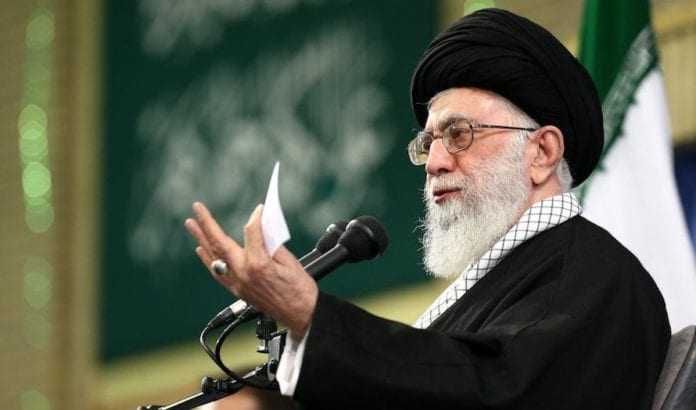

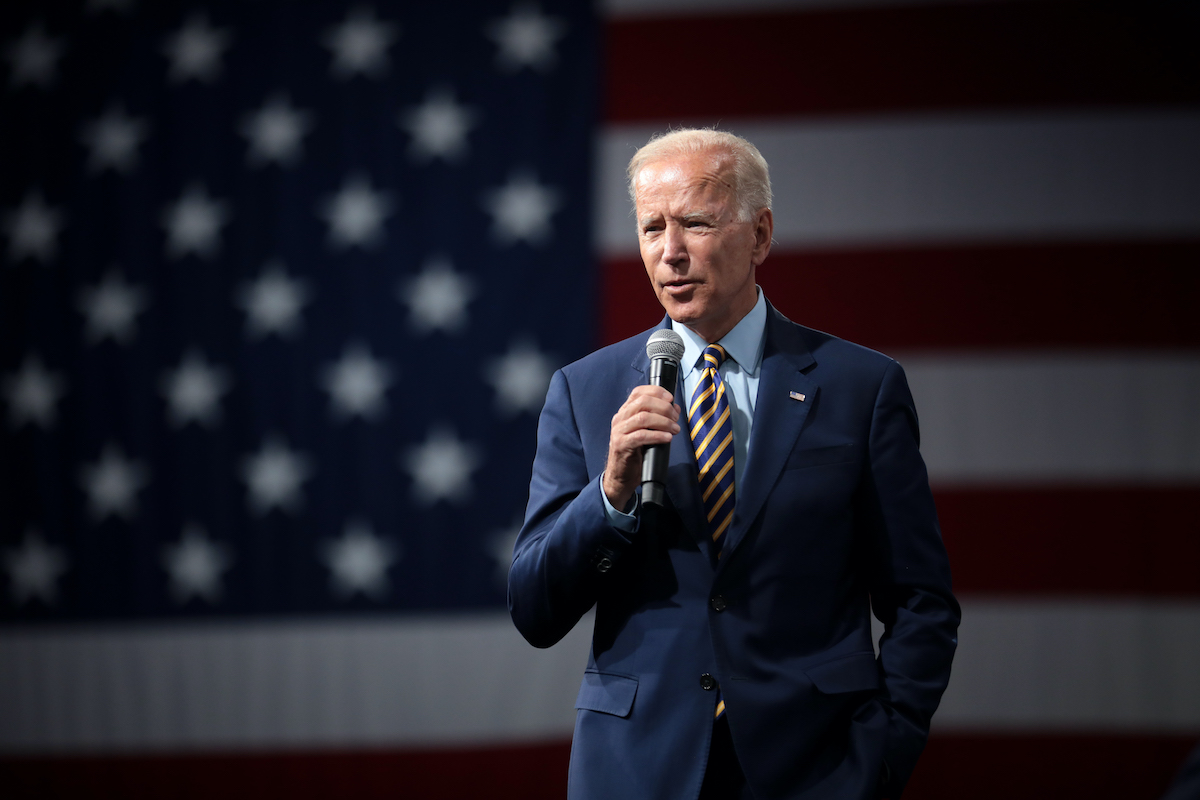

Ingen har sagt at de står bak Stuxnet. Men fagfolk mener at så avanserte systemer bare kan lages av folk med de ressursene stater har. Inne i kodene skal det ligge hint til historien om dronning Ester, som vi kjenner fra Bibelen, og som fant sted i det som nå er Iran. Så det er alminnelig antatt at Israel og/eller USA står bak.

Virkning

Spørsmålet blir hvor lang tid det tar før Iran kan begrense eller oppheve skadevirkningene, og i hvilken grad. Og så spørs det hvilke nye viruser folkene bak Stuxnet kan komme opp med. Og selvsagt hvor lenge det går før noen lager et tilsvarende virus rettet mot Israel, USA og eventuelt andre vestlige land. Og hvilke mottiltak de kan treffe. Kort sagt: Det ligger an til å bli en ny front i krigen, med stadig nye utspill og ny utvikling.

Kanskje blir det litt som seksdagerskrigen i 1967, da Israel satte arabernes flyvåpen ut av spill på noen få timer. I senere kriger hadde araberne lært en lekse, og Israel kunne ikke gjenta en så fullstendig suksess. Men Israel kan håpe at det klarer å ligge et skritt eller to foran i utviklingen.

En faktor er at avanserte stater som Israel og USA er mye mer sårbare for angrep i dataverdenen enn mer teknisk primitive grupper som Hizbollah, al-Qaida og Hamas. Men i sine høyteknologi-bedrifter er også land som Iran sårbare.

Kilde: En artikkel av Caroline Glick på jpost.com (Jerusalem Post) 1. oktober 2010.